Операционные системы хакеров. Мультизагрузочная флешка для хакера Что Вы думаете о Гейтсе

Совсем недавно мне нужно было установить на компьютер чистую систему для проверки работы некоторых драйверов. Чесно признаюсь я начал с того что искал способ развернуть на флешке уже готовую систему и загрузится с нее. Та еще задача я вам скажу. Тем не менее в процессе мне удалось получить некоторый большой опыт в этом вопрос чем я с удовольствием делюсь с вами. Тем более что в арсенале хакера должна быть по любому мультизагрузочная флешка со всеми необходимыми инструментами.

Мультизагрузочный накопитель помогает выполнять проверку железа, готовить компьютеры к установке ОС, бэкапить данные и удалять любые зловреды. А также ломать пароли и копаться в системе сколько душе угодно.

Когда в BIOS появилась опция загрузки с USB-накопителей, жизнь хакеров навсегда изменилась. С тех пор при помощи крохотного устройства за любым компьютером стало можно делать что угодно, не вскрывая его корпус и не привлекая внимания. Получить полный контроль над системой можно, только выйдя за ее пределы.

Сегодня с флешки может загрузиться практически любая операционка. Многие ОС вообще создают слой аппаратных абстракций HAL прямо в процессе инсталляции или тестовой установки на RAM drive. Начиная с Windows XP доступна удобная среда предустановки - WinPE. Сейчас она доросла до версии 5.1 и базируется на Windows Kits 8.1 Update. После некоторых модификаций WinPE позволяет делать почти все то же, что и установленная Windows. Например, устанавливать драйверы не только в процессе загрузки, но и после нее.

Приверженцы «старой школы» наверняка оценят FreeDOS. Она достаточно всеядна - ей подойдет любая платформа x86. В этой операционке доступны даже браузер и медиаплеер. Современные дистрибутивы Linux легко запускаются в режиме Live, а некоторые даже имеют функцию сохранения изменений после перезагрузки - USB persistence. Многие программы для восстановления данных и антивирусной защиты сами создают образы загрузочных дисков, которые можно поместить на флешку. Словом, выбор компонентов для мультизагрузки очень большой.

Загрузившись в режиме WinPE, ты сможешь с помощью соответствующих утилит менять в установленной ОС Windows пароли, системные файлы и настройки реестра, которые заблокированы даже для админа. Системы со сквозным шифрованием и дополнительной защитой так просто не одолеть, но рядовой домашний или офисный компьютер - легко. Отдельные программы позволяют получить полный контроль над железом, также невозможный в обычных условиях из-за ограничений на уровне прав, драйверов и служб. Весь этот набор

инструментов часто записывают на разные носители, поскольку они отличаются по требованиям и конфликтуют друг с другом, но есть способы объединить многие из них в универсальную сборку. Этим мы и займемся.

Нам понадобятся:

флешка емкостью от 8 Гбайт;

загрузчик GRUB;

набор образов с желаемыми программами и операционными системами;

утилита WinContig;

программа WinSetupFromUSB (опционально).

КАК ВЫБРАТЬ ФЛЕШКУ ИЗ ИМЕЮЩИХСЯ

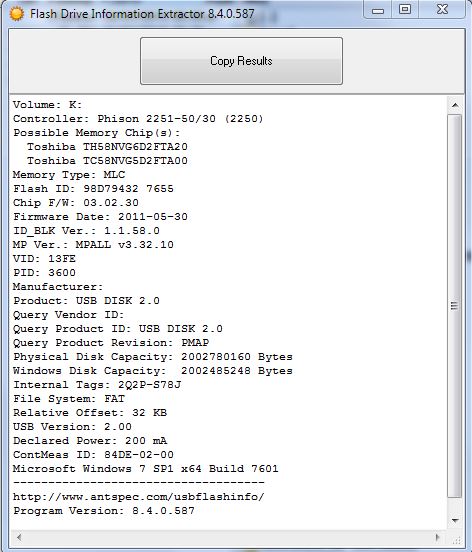

Узнать наверняка, что находится внутри конкретной флешки, можно только после покупки. Обойтись без вскрытия ее корпуса помогает база данных iFlash и утилиты для идентификации по VID/PID. Среди многих аналогов бесплатная утилита Flash Drive Information Extractor производства компании ANTSpec Software - единственная, корректно работающая с USB 3.0 и новыми контроллерами.

Каждая перезапись уменьшает ресурс памяти, поэтому модели с чипами TLC лучше не использовать. Современные чипы NAND MLC делятся по ресурсу на два класса: 3K (до 3000 циклов перезаписи) и 5K (до 5000 циклов перезаписи). Последние ставят в дорогие SSD, и обнаружить такой чип внутри флешки маловероятно. Память SLC с ресурсом до ста тысяч циклов и сейчас выпускается только для SSD корпоративного класса и буферов гибридных накопителей. Флешки с такой памятью перестали делать много лет назад.

В окне Flash Drive Information Extractor отображается тип чипов памяти, их предположительный производитель и максимальная сила тока. По ней можно судить о потребляемой мощности, а значит - прогнозировать степень нагрева флешки и ее способность длительно работать в проблемных условиях. На заре производства USB-Flash они оснащались качественным термоинтерфейсом, схемой стабилизации питания, защиты от помех и даже от переполюсовки. Современные модели, как правило, совершенно беззащитны. Теперь флешки - это не высокие технологии, а расходный материал.

GRUB - GRAND UNIFIED BOOTLOADER

Загрузчик GRUB далеко не единственный, но очень удобный вариант создания мультизагрузки. Он универсален, поддерживает как старые, так и все современные технологии загрузки. К тому же синтаксис команд для других загрузчиков (в частности, Syslinux) легко переписывается в строчки меню GRUB.

Превратить флешку в мультизагрузочную сегодня крайне просто - ручные операции сведены к минимуму, есть множество готовых утилит, отработанных методик, и давно реализована поддержка новых файловых систем. Если нет нужды работать с чистым досовским окружением и старыми программами непосредственно на разделе флешки, то можно смело форматировать ее в NTFS.

Для установки Windows 8, 8.1, 10 и некоторых других операций это вообще обязательное условие. Изначально все флешки продаются с разделом FAT32. Создать раздел NTFS может сам инсталлятор GRUB - главное, не ошибиться при выборе диска. Предварительно нужно очистить флешку, переписав вседанные на другой носитель. Теперь остается выбрать ее из списка в окне Grub4DOS USB Installer и нажать «Установка». Через несколько секунд все операции будут завершены, подтверждением чему станет файл menu.lst в корне флешки. Это лишь пример меню, который мы скоро будем править.

СОЗДАЕМ НАБОР

Перед началом работы советую Установка GRUB на флешку одним кликом прочесть статью полностью и заранее скачать все необходимое по указанным в тексте ссылкам. Каждая из них

была проверена, как и процедура мультизагрузки. Начнем с простого: скачаем программу для диагностики оперативной памяти MemTest86 Free (подробности смотри в статье « »). Ее целесообразно поместить сверху списка будущего меню, так как первый пункт выбирается автоматически через несколько секунд. Если пропустишь момент, то просто нажмешь Esc, избегая долгого ожидания загрузки чего-то более тяжелого. Для современных компьютеров с DDR4 понадобится версия 6.1.0 или новее. Она же включает релиз 4.3.7, который автоматически загрузится при определении старых типов памяти.

title MemTest86 v.6.1.0 map /img/MemTest86-610.iso (0xFF) map --mem /img/MemTest86-610.iso (0xFF) map --hook chainloader (0xFF)

title MemTest86 v . 6.1.0 map / img / MemTest86 - 610.iso (0xFF ) map -- mem / img / MemTest86 - 610.iso (0xFF ) map -- hook chainloader (0xFF ) |

title MemTest86+ v.5.01 map /img/MemTest86p-501.iso (0xFF) map --mem /img/MemTest86p-501.iso (0xFF) map --hook chainloader (0xFF)

title MemTest86 + v . 5.01 map / img / MemTest86p - 501.iso (0xFF ) map -- mem / img / MemTest86p - 501.iso (0xFF ) map -- hook chainloader (0xFF ) |

Меняется только название и ссылка на образ, однако далеко не все ISO можно загружать таким простым методом. Зато, помимо ISO, на флешку можно поместить образы в формате IMA. Ради эксперимента добавим набор утилит от Active@ , среди которых есть программа для сброса пароля любой учетной записи и разблокировки аккаунтов в Windows. В среде WinPE она работает с Windows от версии 2000 до 8.1 включительно, а также Windows Server (2000– 2012). Релиз для DOS гораздо старее и официально поддерживает только сброс паролей в XP, хотя файлы SAM порой находит и в более свежих версиях Windows. Скачивается утилита все так же в виде образа ISO, но внутри него есть файл floppy_2.88.00.ima, который ради экономии места можно извлечь, переименовать и загружать напрямую. Способ здесь уже другой - эмуляция FDD.

title Active@ toolkit with Password Changer find --set-root /IMG/active.ima map --mem /IMG/active.ima (fd0) map --hook chainloader (fd0)+1 rootnoverify (fd0)

title Active @ toolkit with Password Changer find -- set - root / IMG / active . ima map -- mem / IMG / active . ima (fd0 ) map -- hook chainloader (fd0 ) + 1 rootnoverify (fd0 ) |

Набор утилит Active@ для DOS запускается с NTFS

Набор утилит Active@ для DOS запускается с NTFS

Продолжить ностальгировать можно будет позже в среде FreeDOS, а сейчас мы займемся более актуальными вещами. Интегрируем в мультизагрузку набор средств диагностики и восстановления - . Подписчики программы Software Assurance могут его создать с помощью комплекта Microsoft Desktop Optimization Pack, а остальные - попросить у знакомого админа или найти в интернете. Получив образ, просто откроем его и скопируем каталог ERDC в корень флешки. В меню добавим следующие строчки:

title MS DaRT map --unmap=0:0xff map --unhook root (hd0,0) chainloader /ERDC/bootmgr

title MS DaRT map -- unmap = 0 : 0xff map -- unhook root (hd0 , 0 ) chainloader / ERDC / bootmgr |

Запуск Microsoft DaRT

Запуск Microsoft DaRT

Альтернативный вариант - ничего не распаковывать, а загружать версии дисков восстановления x86- и x64-систем прямо из образов, созданных на своем компьютере:

title Win 7 x86 Recovery find --set-root /img/W7-x86-Repair.iso map /img/W7-x86-Repair.iso (hd32) map --hook root (hd32) chainloader (hd32) title Win 7 x64 Recovery find --set-root /img/W7-x64-Repair.iso map /img/W7-x64-Repair.iso (hd32) map --hook root (hd32) chainloader (hd32)

title Win 7 x86 Recovery find -- set - root / img / W7 - x86 - Repair . iso map / img / W7 - x86 - Repair . iso (hd32 ) map -- hook root (hd32 ) chainloader (hd32 ) title Win 7 x64 Recovery find -- set - root / img / W7 - x64 - Repair . iso map / img / W7 - x64 - Repair . iso (hd32 ) map -- hook root (hd32 ) chainloader (hd32 ) |

Способ с распаковкой надежнее и менее требователен к объему оперативной памяти. Второй способ удобнее и быстрее для интеграции.

Установка Windows с USB-накопителей имеет свои особенности. Для Windows 7 достаточно скопировать все файлы из образа на флешку (например, с помощью UltraISO) и написать простую команду в меню GRUB:

title Windows 7 Setup root (hd0,0) chainloader /bootmgr boot

title Windows 7 Setup root (hd0 , 0 ) chainloader / bootmgr boot |

Ручная интеграция нескольких установочных дистрибутивов Windows на одной флешке - тема для отдельной статьи, как и пошаговое создание сборок на основе WinPE. Здесь же мы возьмем для примера готовые и сосредоточимся на режиме Live USB.

На следующем шаге добавим самый универсальный инструмент - сборку на основе WinPE. Для старых компьютеров подойдет Alkid Live CD, а для новых - Xemom1. Разумеется, можно взять и другие - механизм их загрузки типовой. Главное, не допускать конфликтов на уровне общих имен каталогов и разных версий файлов. Например, каталог BOOT встречается во многих сборках, а EFI нужен для установки последних версий Windows.

Интеграция Alkid Live CD проходит в три простых этапа. Сначала распаковываем из образа в корень флешки файлы bootfont.bin и A386ntdetect.com, а также каталог PLOP. Затем копируем на флешку каталоги A386 и PROGRAMS целиком, после чего переименовываем A386 в miniNT. В меню добавляем следующие строки:

title Alkid Live USB Full find --set-root /MININT/setupldr.bin chainloader /MININT/setupldr.bin

title Alkid Live USB Full find -- set - root / MININT / setupldr . bin chainloader / MININT / setupldr . bin |

Добавление сборок на основе последних версий WinPE происходит подобным образом. В них всегда есть каталог с образами WIM, который надо скопировать в корень флешки целиком. В нем же будет находиться загрузчик BOOTMGR. Его мы и вызовем через меню.

title Win PE 5.0 (Xemom1, unpacked) find --set-root /W81X/bootmgr chainloader /W81X/bootmgr

title Win PE 5.0 (Xemom1 , unpacked ) find -- set - root / W81X / bootmgr chainloader / W81X / bootmgr |

ПЕРЕБОРЩИК ПАРОЛЕЙ И KALI LINUX

Установленный локально GRUB сам по себе имеет функцию руткита. Он всегда загружается до операционной системы, выполняет заданный набор команд, а затем вызывает штатный загрузчик ОС либо тот, который ты сам ему укажешь.

Сброс пароля - быстрый, но грубый метод. Если надо скрыть следы проникновения, то придется потрудиться над подбором. Для этого в любом случае понадобятся файлы SAM и SYSTEM, которые без труда копируются при загрузке с флешки любой операционки, понимающей NTFS. Добавленные в сборку WinPE утилиты Elcomsoft помогут справиться с защитой BitLocker и другими недоразумениями.

Записав на флешку две версии WinPE, ориентированные на старые (x86, BIOS, MBR) и новые (x86-64, UEFI, GPT) компьютеры, ты получишь универсальную среду для запуска хакерского софта. Без ограничений установленной системы можно править файл hosts, подменять драйверы и библиотеки, а в редакторе реестра - убирать команды автозагрузки хитрых троянов или

добавлять свои.

Как бы ни была удобна WinPE, у хакера остается масса задач, которые можно решить только в Linux. Со второй версии в Kali Linux появился удобный инструмент создания кастомных образов ISO - с любыми пакетами, иксами и подключением скриптов в процессе сборки. Как и прежде, их можно запускать с флешки в режиме Live или Persistence. В документации описано, как записать Kali на отдельную флешку, а мы добавим его в мультизагрузку.

title Kali 2.0 Lite set ISO=/img/kali-linux-light-2.0-i386.iso partnew (hd0,3) 0x00 %ISO% map %ISO% (0xff) || map --mem %ISO% (0xff) map --mem --heads=0 --sectors-per-track=0 %ISO% (0xff) map --hook root (0xff) || rootnoverify (0xff) chainloader (0xff)

title Kali 2.0 Lite set ISO = / img / kali - linux - light - 2.0 - i386 . iso partnew (hd0 , 3 ) 0x00 % ISO % map % ISO % (0xff ) || map -- mem % ISO % (0xff ) map -- mem -- heads = 0 -- sectors - per - track = 0 % ISO % (0xff ) map -- hook root (0xff ) || rootnoverify (0xff ) chainloader (0xff ) |

АНТИВИРУС

Разработчики антивирусов часто предлагают бесплатные образы своих загрузочных дисков. Нужны они в первую очередь для избавления от зловредов, уже поразивших установленную ОС. Если раньше такие образы можно было просто скачать и добавить на флешку, вызывая их командой map

, то сейчас структура загрузочных дисков сильно усложнилась. Для их гарантированной работы приходится создавать временные файловые метки, считывать идентификаторы тома и выполнять кучу проверок. К тому же дисковая подсистема компьютера

может быть сложной, и на очередном этапе загрузчик антивируса потеряется при сдвиге разделов.

Запись образа с антивирусом на чистую флешку обычно выполняется элементарно - отдельной программой с сайта разработчика или какой-либо универсальной утилитой, например UNetbootin . При этом ручное добавление антивируса в мультизагрузку требует неплохих познаний GRUB, общих навыков программирования и серии тестов. Поэтому мы воспользуемся утилитой WinSetupFromUSB , которая делает большую часть рутинных операций автоматически.

Здесь надо определиться: будешь ли ты использовать только ее или хочешь сделать кастомную флешку вручную. Ниже я привожу строки для ручной интеграции, но если лень разбираться - просто последовательно добавляй образы через утилиту. Порядок не имеет значения.

Запуск Kaspersky Rescue Disk с раздела NTFS на мультизагрузочной флешке

Запуск Kaspersky Rescue Disk с раздела NTFS на мультизагрузочной флешке

Для примера возьмем образ Kaspersky Rescue Disk . При интеграции образа его можно поместить вместе с другими (у нас это каталог img). В menu.lst добавляем следующие строки:

title KAV Rescue Disk set /a dev=*0x8280&0xff root (%dev%,0) set ISO=/img/kav_rescue_10.iso map %ISO% (0xff) || map --heads=0 --sectors-per-track=0 %ISO% (0xff) set /a dev=*0x82a0&0xff debug 1 parttype (%dev%,3) | set check= debug off set check=%check:~-5,4% if “%check%”==”0x00” partnew (%dev%,3) 0 0 0 && partnew (%dev%,3) 0x00 %ISO% if not “%check%”==”0x00” echo Error! map --rehook root (0xff) chainloader (0xff)

Среди великого множества дистрибутивов Linux существуют проекты, заточенные на обеспечение защиты личных данных, приватности интернет-серфинга и безопасности переписки. Некоторые из них могут устанавливаться на жесткий диск, но в основном они предназначены для запуска с Live CD / Live USB. Это удобно в тех случаях, когда требуется быстро развернуть среду для приватной работы на чужом компьютере. Джентльменский набор подобных дистрибутивов, как правило, включает в себя:

- Tor - без него никуда;

- I2P - анонимный интернет;

- средства шифрования IM-переписки.

Многие из этих дистрибутивов построены на основе Hardened Gentoo, поскольку он содержит в себе улучшенные средства защиты от эксплойтов, такие как PaX, и нетребователен к системным ресурсам.

Tails

Разработчик: Tails Web: https://tails.boum.org Лицензия: GNU GPL Системные требования: PC с USB/DVD, 1 Гб ОЗУ Русификация интерфейса: да Безопасность 9/10 Функциональность 9/10 Простота использования 10/10Tails расшифровывается как The Amnesic Incognito Live System, это потомок Incognito Linux, однако в отличие от прародителя он основан на Debian. Главные возможности версии 0.19:

- ядро 3.9.1;

- GNOME 2;

- Tor/I2P;

- браузер сконфигурирован с SSL по умолчанию, весь трафик идет через Tor, небезопасные соединения необходимо устанавливать в Unsafe Web Browser.

Также имеется интересная возможность - маскировка под Windows XP. От внимательного взгляда она, разумеется, не скроет, но для интернет-кафе ее вполне достаточно. При завершении работы содержимое памяти перезаписывается нулями.

Libertе Linux

Разработчик: Maxim Kammerer Web: dee.su Лицензия: GNU GPL Системные требования: PC с USB/DVD, 1 Гб ОЗУ Русификация интерфейса: да Безопасность 10/10 Функциональность 8/10 Простота использования 7/10Libertе основан на Gentoo, точнее, на его Hardened-версии. Соответственно, защита против эксплойтов включена по дефолту. Список ПО:

- ядро 3.4.7;

- LXDE/Openbox;

- виртуальная клавиатура Florence.

К сожалению, удобный интерфейс к I2P отсутствует. Одна из изюминок дистрибутива - Cables communication, который позволяет анонимно обмениваться сообщениями на манер электронной почты. Для этого используется тот же почтовый клиент, что и для обычной почты, - Claws-Mail. Так же, как и в Tails, организована очистка оперативной памяти. Если быть точным, эта функция впервые появилась именно здесь, а Tails подхватил идею и реализовал ее у себя.

Tin Hat

Разработчик: D’Youville College Web: Лицензия: GNU GPL Системные требования: PC с USB/DVD, 4 Гб ОЗУ Русификация интерфейса: нет Безопасность 10/10 Функциональность 8/10 Простота использования 8/10Базовая идея этого, основанного опять же на Hardened Gentoo дистрибутива заключается в использовании везде, где только возможно, tmpfs - именно поэтому он настолько требователен к памяти. Загружается с DVD, но не является Live-дистрибутивом в современном понимании этого слова - при загрузке он всю корневую ФС грузит в память, что, понятно, занимает ощутимое время (примерно пять минут), да еще и шифрует при этом. Таким образом, хоть ключ физически и хранится в той же памяти, его еще надо найти, а для этого необходимо специальное оборудование. Если же нужно сохранять данные, для их шифрования используется loop-aes, поскольку при его применении практически невозможно отличить зашифрованные данные от случайного шума (разумеется, нельзя не учитывать, что у того же NSA, по слухам, больше возможностей для криптоанализа). Ядро в Tin Hat полностью монолитное, что существенно уменьшает возможность внедрения вредоносного кода в нулевое кольцо.

Whonix

Разработчик: whonix.org Web: Лицензия: GNU GPL Системные требования: PC с установленным VirtualBox, 2 Гб ОЗУ, 10 Гб дискового пространства Русификация интерфейса: нет, но можно поставить соответствующие пакеты Безопасность 9/10 Функциональность 8/10 Простота использования 7/10Отличие Whonix от других анонимных дистрибутивов - разделение его на две части: Whonix-Gateway и Whonix-Workstation. Первая позволяет анонимизировать весь трафик, идущий на второй или с него. Это позволяет избежать многих утечек, таких как утечка реального IP через Skype/Thunderbird/Flash-приложения, по той простой причине, что реальный IP им недоступен. Поддерживается также и торификация Windows - как, впрочем, и любой другой ОС; тем не менее для пущей анонимности рекомендуется использовать Whonix-Workstation. Основаны обе части на Debian, соответственно, проблем с настройкой возникнуть не должно. В качестве рабочего стола используется KDE.

JonDo Live-CD/DVD

Разработчик: JonDos GmbH Web: bit.ly/UpSh9Y Лицензия: GNU GPL Системные требования: PC c DVD/USB, 1 Гб ОЗУ Русификация интерфейса: нет Безопасность 9/10 Функциональность 8/10 Простота использования 7/10Этот Live-дистрибутив, созданный на основе Debian и Xfce, содержит две интересные особенности:

- анонимайзер JonDonym, действующий аналогично Tor. Премиум-аккаунт платный, выходных узлов не так уж и много. Единственное преимущество платных аккаунтов по сравнению с Tor - заявленная скорость.

- MixMaster - ПО, позволяющее анонимно пересылать email. Вкратце принцип его действия таков: письмо направляется конечному адресату не напрямую, а через remailer; возможен также их каскад.

На Live DVD есть LibreOffice, Gimp и прочее.

LiPoSe (LPS)

Разработчик: US DoD Web: www.spi.dod.mil/lipose.htm Лицензия: закрытая Системные требования: PC с USB/DVD, 1 Гб ОЗУ Русификация интерфейса: нет Безопасность 7/10 Функциональность 8/10 Простота использования 8/10Этот дистрибутив не совсем вписывается в обзор - он разработан министерством обороны США для своих нужд. Тем не менее он представляет определенный интерес. Цель его разработки - создать безопасную среду для коммуникаций. Существует три версии данного дистрибутива:

- LPS-Public включает в себя Firefox с Flash-плеером, Java и с поддержкой смарт-карт (CAC и PIY) для доступа американских чиновников к закрытым правительственным сайтам из дома или вообще во время отдыха;

- LPS-Public Deluxe включает, помимо перечисленного ПО, LibreOffice и Adobe Reader для работы с документами, содержащими цифровую подпись;

- LPS-Remote Access предназначен прежде всего для внутреннего использования. Судя по всему, включает в себя VPN-клиент. Для свободного скачивания, в отличие от первых двух, недоступен.

Хотелось бы еще раз подчеркнуть, что эти дистрибутивы не предназначены для анонимного серфинга. Скорее, они предназначены для безопасного онлайн-банкинга.

FreedomBox

Разработчик: FreedomBox Foundation Web: freedomboxfoundation.org Лицензия: GNU GPL Системные требования: Plug-компьютер (например, Raspberry Pi) Русификация интерфейса: нет Безопасность 8/10 Функциональность 6/10 Простота использования 5/10Это довольно перспективная разработка. Ее идея заключается в создании мини-сервера, который можно легко унести в кармане. На этом мини-сервере будет установлено ПО, позволяющее, к примеру, создать ячеистую сеть, объединяющую несколько таких устройств. По замыслам разработчиков, это должно позволить создать «свободное облако». Впрочем, FreedomBox направлен также на обход цензуры в тех странах, где она есть или скоро появится. Тем не менее не все так радужно. Проект, похоже, тихо глохнет из-за отсутствия разработчиков и малого финансирования…

Многих интересует вопрос, какая операционная система лучше подходит для хакерства. Сначала скажу, что почти каждый профессионал и эксперт использует для этого Linux или Unix . Несмотря на то что некоторые операции можно проводить из-под Windows и Mac OS , почти весь инструментарий разработан специально для Linux .

Но есть и некоторые исключения, как программыCain and Abel , Havij ,Zenmap и Metasploit , которые разработаны или могут быть перенесены на Windows .

Приложения для Linux , которые были разработаны под Linux , а затем перенесены на Windows, могут терять некоторые возможности. Вдобавок, некоторые опции, которые встроены в Linux , недоступны в Windows . По этой причине инструменты хакеров в большинстве случаев разработаны ТОЛЬКО для Linux .

В общем, чтобы стать высококлассным хакером, нужно овладеть некоторыми навыками в Linux , а также работать с такими дистрибутивами, какBackTrack или Kali .

Для тех, кто никогда не использовал Linux , посвященаэта подборка по основам Linux с акцентом на те навыки, которые понадобятся для хакерства. Итак, нужно запустить BackTrack или другой дистрибутив Linux .

Шаг 1: Запуск Linux

После запуска BackTrack и входа в систему от имени пользователя «root », введите команду:

Bt > startx

Экран должен выглядеть примерно так.

Шаг 2: Открывание терминала

Чтобы стать специалистом в Linux , нужно научиться пользоваться терминалом. В различных дистрибутивах Linux много вещей можно делать просто наведением указателя и щелчком, как это делается в Windows или Mac OS , но профессиональный хакер чтобы запустить большинство инструментов должен знать, как пользоваться терминалом.

Итак, открыть терминал можно щелкнув по его иконке в нижней панели. На экране должна появится картинка, похожая на эту.

Терминал в Linux

похож на командную строку в Windows

, но он гораздо мощнее. В отличие от командной строки, в терминале с Linux

можно делать ВСЕ и управлять системой более точно, чем в Windows

.

Терминал в Linux

похож на командную строку в Windows

, но он гораздо мощнее. В отличие от командной строки, в терминале с Linux

можно делать ВСЕ и управлять системой более точно, чем в Windows

.

Важно помнить, что в Linux регистр символов имеет значение. То есть команда «Desktop » отличается от «desktop », которая не то же самое, что «DeskTop ». Для некоторых новичков в Linux это вызывает сложности, поэтому требует запоминания.

Шаг 3: Ознакомление со структурой каталогов

Переходим к основам работы в Linux . Многие новички путаются в структуре файловой системы Linux . В Linux, в отличие от Windows, файловая система не привязана к физической памяти на диске, поэтому здесь нет системного диска c:\, как корня операционной системы Linux , но есть / .

Символ прямой слеш (/ ) представляет корень (root ) или верхнюю часть иерархии файловой системы. Все другие каталоги (папки) находятся ниже по структуре, наподобие папок и вложенных папок на диске c:\ .

Чтобы визуализировать файловую систему, посмотрите на схему ниже.

Важно иметь базовое понимание файловой структуры, потому что вам часто придется использовать терминал для навигации по файловой системе без инструмента, как Windows Explorer

.

Важно иметь базовое понимание файловой структуры, потому что вам часто придется использовать терминал для навигации по файловой системе без инструмента, как Windows Explorer

.

В этом графическом представлении есть несколько важных моментов, на которые нужно обратить внимание.

Каталог /bin – это место, где располагаются двоичные файлы. Программы, которые позволяют Linux работать.

/etc – это папка, в которой хранятся файлы конфигурации. В Linux почти все настроено при помощи текстовых файлов конфигурации, которые находятся в /etc .

В каталоге /dev помещаются файлы устройств, подобные драйверам в Windows .

/var – это место, в котором хранятся файлы журнала и другие файлы.

Шаг 4: Использование команды pwd

Терминал в BackTrack по умолчанию открывается в каталоге пользователя home . Как показано в графике выше, в иерархии это находится на одну ступень ниже от корневого каталога root . Можно удостовериться, в каком каталоге находится пользователь, напечатав команду:

Bt > pwd

Команда pwd происходит от «present working directory » (англ. «представить рабочий каталог»), и она возвращает значение /root , что значит, что пользователь находится в своем корневом каталоге (не путайте его с вершиной файловой структуры системы).

Команду pwd

лучше запомнить, так как она всегда поможет узнать где в системе каталогов находится пользователь.

Команду pwd

лучше запомнить, так как она всегда поможет узнать где в системе каталогов находится пользователь.

Шаг 5: Использование команды cd

Можно изменить каталог с помощью команды cd (от англ. change directory, «сменить каталог»). В таком случае, для перехода «выше» по структуре папок нужно набрать:

Bt > cd ..

Команда cd , за которой следуют две точки (.. ) говорит: «перейти на уровень выше по структуре папок». Обратите внимание, что командная строка изменилась, и когда вводится pwd , Linux отвечает, что текущий пользователь находится в «/ » или вершине каталоговой системы (в корневом каталоге системы).

Bt > pwd

Шаг 6: Использование команды whoami

В последнем шаге этого обучающего поста будет использована команда whoami . Результатом работы этой команды будет вывод имени пользователя, которым выполнен вход в систему. Так как здесь вход выполнен пользователем root, то можно войти в учетную запись любого пользователя и имя этого пользователя отобразится в терминале.

Bt > whoami

На этом пока все. В следующих обучающих постах

изложены основы работы в Linux

, которые понадобятся, чтобы стать профессиональным хакером.

На этом пока все. В следующих обучающих постах

изложены основы работы в Linux

, которые понадобятся, чтобы стать профессиональным хакером.

Дистрибутивы Linux могут быть разделены на различные категории, в зависимости от назначения и предполагаемой целевой группы. Серверы, обучение, игры и мультимедиа являются одними из популярных категорий дистрибутивов Linux.

Для пользователей, беспокоящихся о безопасности, существует несколько дистрибутивов, который предназначены для усиленной защиты приватности. Эти сборки гарантируют защиту от отслеживания вашей активности при серфинге в сети.

Тем не менее, в нашей подборке представлены не только дистрибутивы с акцентом на конфиденциальность, но и дистрибутивы для проведения тестирований вторжений. Эти сборки специально предназначены для анализа и оценки безопасности системы и сети и содержат широкий спектр специализированных инструментов для тестирования систем на потенциальные уязвимости.

Дистрибутив на базе Ubuntu, разработанный для тестирования вторжений. За счет использования XFCE в качестве стандартного оконного менеджера, работает очень быстро.

Репозитории программных решений постоянно обновляются, чтобы пользователь всегда имел дело с последними версиями встроенных инструментов, которые позволяют выполнять анализ веб-приложений, стресс-тесты, оценку потенциальных уязвимостей, привилегий и многое другое.

В отличие от других дистрибутивов, которые включают большой набор различных приложений, Backbox не содержит подобной избыточности. Здесь Вы найдете только лучшие инструменты для каждой отдельной задачи или цели. Все инструменты отсортированы по категориям, что упрощает их обнаружение.

На Википедии представлены краткие обзоры многих встроенных инструментов. Несмотря на то, что Backbox первоначально создавался исключительно для тестирования, дистрибутив также поддерживает сеть Tor, которая поможет скрыть ваше цифровое присутствие.

Kali

Вероятно, самый популярный дистрибутив для тестирования на проникновения, основанный на Debian Wheezy. разработан компанией Offensive Security Ltd и является продолжением более раннего проекта BackTrack Linux.

Kali доступ в виде 32-битных и 64-битных ISO-образов, которые можно записать на USB-носитель или CD диск, или даже установить на жесткий диск или твердотельный накопитель. Проект также поддерживает архитектуру ARM и может запускаться даже на одноплатном компьютере Raspberry Pi, а также включает огромное количество инструментов анализа и тестирования. Основным рабочим столом является Gnome, но Kali позволяет создать персонализированный ISO-образ с другой средой рабочего стола. Этот гибко настраиваемый дистрибутив позволяет пользователям даже изменять и пересобирать ядро Linux, чтобы соответствовать конкретным требованиям.

О популярности Kali можно судить по тому, что система является совместимой и поддерживаемой платформой для MetaSpoilt Framework - мощного инструмента, который позволяет разрабатывать и выполнять код эксплойта на удаленном компьютере.

Доступный для 32-битных и 64-битных машин, является дистрибутивом для тестирования вторжений, который основан на Gentoo Linux. Пользователи Gentoo могут дополнительно устанавливать Pentoo, который будет инсталлироваться поверх основной системы. Дистрибутив основан на XFCE и поддерживает сохранение изменений, поэтому при отключении USB-носителя, все примененные изменения будут сохранены для будущих сессий.

Встроенные инструменты делятся на 15 различных категорий, например, Exploit, Fingerprint, Cracker, Database, Scanner и т.д. Будучи основанным на Gentoo, дистрибутив унаследовал набор защитных функций Gentoo, которые позволяют выполнять дополнительные настройки безопасности и более детально управлять дистрибутивом. Вы можете использовать утилиту Application Finder для быстрого обнаружения приложений, расположенных в различных категориях.

Поскольку дистрибутив основан на Gentoo, потребуется выполнить некоторые манипуляции, чтобы заставить работать сетевую карту и другие аппаратные компоненты. При загрузке выберите опцию проверки и настройте все ваши устройства.

Основанный на Ubuntu, данный дистрибутив разработан для обнаружения вторжений и мониторинга сетевой безопасности. В отличие от других дистрибутивов для пентестинга, которые носят скорее наступательный характер, представляет собой более оборонительную систему.

Тем не менее, проект включает большое количество инструментов наступательного толка, которые встречаются в других дистрибутивах для тестирования на проникновение, а также инструменты мониторинга сети, например, сниффер пакетов Wireshark и утилита обнаружения вторжений Suricata.

Security Onion построен вокруг XFCE и включает все самые необходимые приложения, имеющиеся в Xubuntu. Security Onion не предназначен для любителей, а скорее подойдет опытным специалистам, которые имеют определенный уровень знаний в области мониторинга сети и предотвращения вторжений. К счастью проект постоянно сопровождается подробными руководствами и видеоуроками, чтобы помочь в работе с сложным встроенным ПО.

Caine

Учетная запись по умолчанию: root:blackarch. BlackArch имеет размер более 4 гигабайт и поставляется с несколькими различными оконными менеджерами, включая Fluxbox, Openbox, Awesome.

В отличие от других дистрибутивов для тестирования на проникновение, BlackArch также может использоваться в качестве инструмента повышенной конфиденциальности. Кроме различных инструментов анализа, мониторинга и тестирования, дистрибутив также включает инструменты защиты от слежения, в частности sswap и ropeadope для безопасного стирания содержимого файла подкачки и системных журналов соответственно и многие другие программы для обеспечения приватности.

Разработанный итальянской сетью Frozenbox, посвященной IT-безопасности и программированию, основанный на Debian, может использоваться для тестирования вторжений и поддержания конфиденциальности. Также как BlackArch, Parrot Security OS является дистрибутивом плавающего релиза. Логин по умолчанию для Live-сессии: root:toor.

Устанавливаемый Live-образ предлагает несколько опций загрузки, например, устойчивый режим или устойчивый режим с шифрованием данных. Кроме аналитических инструментов, дистрибутив включает несколько программ для анонимности и даже криптографическое ПО.

Персонализируемая среда рабочего стола Mate предлагает привлекательный интерфейс, а сам Parrot Security OS работает очень шустро даже на машинах с 2 гигабайтами ОЗУ. В систему встроено несколько нишевых утилит, например, apktool - инструмент изменения APK файлов.

Для пользователей, которые заботятся о приватности, в дистрибутиве предусмотрена специальная категория приложений, где пользователи могут включить анонимный режим серфинга в Интернете (используются сети Tor) за один клик.

JonDo

В этой части я хочу поговорить про выбор железа и про выбор ОС для хакера. Сразу по поводу ОС - я буду рассуждать о выборе между Linux и Windows, о дистрибутивах Linux я говорить не буду. Что касается аппаратной части, то я не являюсь большим спецом по железу, только поделюсь с вами некоторыми наблюдениями, которые сформировались на основе практики.

Компьютер для хакера

Начнём с хорошей новости - для тестирования на проникновение, хакинга, подойдёт любой средний компьютер. Если вы решили увлечься новым хобби или обучиться компьютерной безопасности (очень полезно для программистов веб-приложений, и всех остальных, кто не хотел бы стать жертвой хакеров), то вам не нужно идти в магазин за новым компьютером.

Тем не менее, при выборе нового компьютера можно учесть некоторые аспекты, которые помогут вашем компьютеру (а значит и вам), быть эффективнее в некоторых задачах.

Настольный компьютер или ноутбук?

У настольного компьютера множество преимуществ: он мощнее, дешевле, прост в апгрейде и ремонте, у него удобнее клавиатура, больше портов, крупнее экран и многое другое. И только один недостаток - недостаток мобильности. Если перед вами не стоит задача выезжать на объекты, и вообще вы только учитесь, то настольный компьютер будет предпочтительнее.

Видеокарта для пентестера

Видеокарта нам нужна, конечно же, не для игр. Она нам нужна для перебора хеш-сумм (хешей). Хеш - это результат обработки данных по специальному алгоритму (хеш-функцией). Их особенностью является то, что одинаковые данные имеют одинаковые хеши. Но из хеша невозможно восстановить исходные данные. Эта особенно часто применяется, например, в веб-приложениях. Вместо хранения паролей в открытом виде, на большинстве веб-сайтов хранятся хеши этих паролей. Если вы вводите свой логин и пароль, то веб-сайт рассчитывает хеш для введённого вами пароля и сравнивает, соответствует ли он тому, который сохранён ранее. Если соответствует, значит вы ввели верный пароль и получаете доступ к сайту. Для чего всё это? Представьте себе, что хакеру удалось получить доступ в базе данных (например, через SQL-инъекцию) и он узнал все хеши на сайте. Он хочет авторизоваться под одним из пользователей, но не может - веб-сайт требует ввода пароля, хеши он не принимает.

Восстановить пароль из хеша можно, например, методом перебора (есть ещё радужные таблицы , но сейчас не о них, да и суть их сводиться к тому же самому - вычислению хешей для кандидатов в пароли). Мы берём кандидат в пароли, например, «superbit» считаем для него хеш-сумму, сравниваем с имеющейся хеш суммой - если они совпадают, значит паролем для пользователя является «superbit», если нет, том мы берём следующий кандидат в пароли, например, «dorotymylove», считаем для него хеш-сумму, сравниваем с той, которую мы узнали из базы данных сайта, если она совпадает - значит мы узнали, пароль, если нет - продолжаем далее.

Эту операцию (перебор хешей) можно делать с использованием центрального процессора, имеется много программ, которые это умеют делать. Но было замечено, что намного быстрее перебирать хеши с помощью видеокарты. По сравнению с CPU, использование GPU увеличивает скорость перебора в десятки, сотни, тысячи и более раз! Естественно, чем быстрее перебираются хеши, тем больше вероятность приблизить успешный взлом.

Популярными видеокартами являются AMD, GeForce и Intel HD Graphics. Из Intel HD Graphics не всегда удаётся извлечь толк, не особо они мощные и их не покупают отдельно - поэтому мы не будем на них сильно останавливаться.

Главный выбор стоит между AMD и GeForce. Намного более популярны видеокарты GeForce. Они хорошо себя зарекомендовали в играх, у них огромная армия фанатов. Но вот для перебора хешей лучше подходят AMD, как бы это не расстраивало поклонников GeForce. Видеокарты AMD из средней ценовой категории показывают примерно такие же результаты как видеокарты GeForce из топовой категории. Т.е. вместо одной топовой GeForce можно купить 2 AMD подешевле и получить бОльшую скорость перебора хешей.

Этот момент я переосмыслил. Сравнивая данные из и цены в Интернет-магазинах, пришёл к выводу, что разницы нет. Топовые GeForce мощнее топовых Radeon в два с лишним раза. А цена выше примерно в два раза. Плюс нужно знать, что у драйверов AMD очень болезненные отношения с большинством дистрибутивов Linux. В настоящее время hashcat на Linux поддерживает работу только с AMDGPU-Pro, который поддерживает только новые видеокарты. И даже если вы планируете покупать компьютер с новой видеокартой AMD, то для начала ознакомьтесь со списком поддерживаемых дистрибутивов Linux - он куцый, вполне возможно, что вашей ОС там нет.

В общем, возможно когда-то Radeon действительно были лучше GeForce для перебора паролей, когда-то драйвера AMD ставились в Linux одной командой, но сейчас это не так. Если бы сейчас я собирал компьютер или покупал ноут, то выбрал бы модели с GeForce.

Перебор хешей понадобится:

- при тестировании на проникновение веб-приложений (иногда);

- при взломе Wi-Fi (практически всегда);

- при взломе пароля зашифрованных дисков, кошельков, файлов, запаролленых документов и т.п.) (всегда).

Оперативная память

Только при использовании одной программы я сталкивался с недостатком оперативной памяти. Этой программой является IVRE . Для большинства других ситуаций, оперативной памяти среднего и даже маломощного компьютера должно хватать для запуска практически любых приложений в один поток.

Если вы планируете использовать ОС для пентестинга в виртуальной машине, то в этой ситуации лучше позаботиться о достаточном количестве RAM.

Потребности виртуальных машин в ОЗУ:

- Arch Linux с графическим интерфейсом - 2 гигабайта оперативной памяти для очень комфортной работы

- Kali Linux с графическим интерфейсом - 2 гигабайта оперативной памяти для нормальной работы

- Kali Linux с графическим интерфейсом - 3-4 гигабайта оперативной памяти для очень комфортной работы

- Любой Linux без графического интерфейса - около 100 мегабайт для работы самой системы + то количество, которое будут потреблять запущенные вами программы

- Windows последних версий - 2 Гб чтобы просто запустилось (много тормозов)

- Windows последних версий - 4 и более Гб для комфортной работы.

Например, у меня в основной системе 8 гигабайт, я выделил на Arch Linux и Kali Linux по 2 гигабайта оперативной памяти, я запускаю их (если нужно) одновременно и с комфортом в них работаю. Если вы планируете использовать ОС для пентенстинга в виртуальных машинах, то я бы рекомендовал иметь никак не менее 8 гигабайт - этого хватит чтобы с комфортом запускать по одной-две системе, а в этих системах большинство программ.

Тем не менее, если вы планируете запускать множество программ (или одну программу во много потоков), либо если вы хотите построить виртуальную сесть из нескольких виртуальных машин, то 16 гигабайт лишними не будут (я планирую увеличить на своём ноуте до 16 гигабайт, благо есть два пустых слота).

Всё, что больше 16 гигабайт оперативной памяти, вряд ли когда-либо вам пригодиться при пентестинге.

Процессор

Если вы собираетесь перебирать хеши и делать это именно с помощью центрального процессора, а не графической карты, то чем мощнее процессор, тем быстрее будет идти перебор. Также мощный процессор с большим количеством ядер позволит с большим комфортом работать в виртуальных машинах (я выделяю каждой виртуальной машине с графическим интерфейсом по 2 ядра).

Подавляющее большинство программ (кроме тех, которые перебирают хеши), не требовательны к мощности процессора.

Жёсткий диск

Особых требований нет. Естественно, с SSD работать приятнее.

Компьютер пентестера на VPS/VDS

Ну и «в нагрузку» VPS позволяет организовать свой собственный веб-сервер, почтовый сервер, файловое хранилище, облако для кооперации, ownCloud, VPN ну вообще что угодно, что умеет Linux с белым IP. Я, например, организовал мониторинг новых версий программ (на том же VPS где и https://suip.biz/ru/ - зачем платить два раза): https://softocracy.ru/

VPS позволяет как устанавливать компьютер с интерфейсом командной строки, так и с графическим окружением рабочего стола. Как говориться, на «на вкус и цвет…» все фломастеры разные, но лично я ярый противник установки ОС с графическим окружением рабочего стола в качестве сервера. Хотя бы потому, что это просто дорого - для комфортной работы нужно покупать тарифные платы с 2+ гигабайт оперативки. И даже этого может быть мало, в зависимости от запущенных программ и их количества.

На ARM устройство я бы рекомендовал устанавливать ОС без графического окружения рабочего стола и среди устройств выбирать те, которые помощнее. В результате может получиться помощник, которого почти не видно, который никогда не спит и всегда что-то делает для вас, при этом почти не потребляет электричества. Если у вас прямой IP, можно установить на него же веб-сервер, почтовый сервер ну и т.д.

Linux или Windows для хакинга?

Большая часть программ, которые используются в пентестинге из Linux, являются кроссплатформенными и прекрасно работают в Windows. Исключение составляют только программы для Wi-Fi. Да и то дело не в самих программах (Aircrack-ng , например, является кроссплатформенным набором программ, который поставляется с официальными бинарниками под Windows), а в режиме монитора сетевого адаптера в Windows.

NirSoft , программы которой включают криминалистические и откровенно хакерские утилиты.

У Windows есть свой определённый потенциал, есть Cygwin, который может многое из того, на что способна командная строка Linux. Я не сомневаюсь, что есть и большое количество пентестеров, которые «сидят» на Windows. В конце концов, главное не какая ОС установлена, а понимание технических аспектов, понимание работы сети, веб-приложений и прочего, а также умение пользоваться инструментами.

У тех, кто выбирает Linux в качестве ОС платформы для хакинга, преимущества заключаются в том, что:

- Много готовых дистрибутивов, где установлены и настроены соответствующие профильные программы. Если всё это устанавливать и настраивать в Windows, то может оказаться, что быстрее разобраться с Linux.

- Тестируемые веб-приложения, разнообразные серверы и сетевое оборудование обычно работает или основывается на Linux или чем-то похожем. Осваивая ОС Linux, её базовые команды, вы одновременно и изучаете «цель» пентестинга: получаете знания, как она работает, какие файлы могут содержать важную информацию, какие команды вводить в полученный шелл и т.д.

- Количество инструкций. Все зарубежные книги по пентестингу (а отечественных я не видел), описывают работу именно в Linux. Конечно, можно покумекать и переложить команды на Windows, но потраченные усилия на то, чтобы всё работало как надо, могут оказаться равными усилиям, которые необходимы для освоения Linux.

- Ну и Wi-Fi. В Linux, если ваша сетевая карта это поддерживает, нет проблем с режимом монитора.